اگر سایت شما هک شده باشد، بک دور ممکن است بعد از پاکسازی سایت آلوده همچنان در سایت شما باقی بماند. اگر پاکسازی سایت آلوده به درستی انجام نشده باشد میتواند مدخلی برای ورود مجدد هکرها به سایت شما باشد. در این مقاله همه چیزی که برای مقابله با بک دور یا در مخفی نیاز دارید را آوردهایم و در آخر آموزش پیدا کردن و رفع بک دور در وردپرس را توضیح میدهیم.

بکدور (Backdoor) یا در پشتی چیست؟

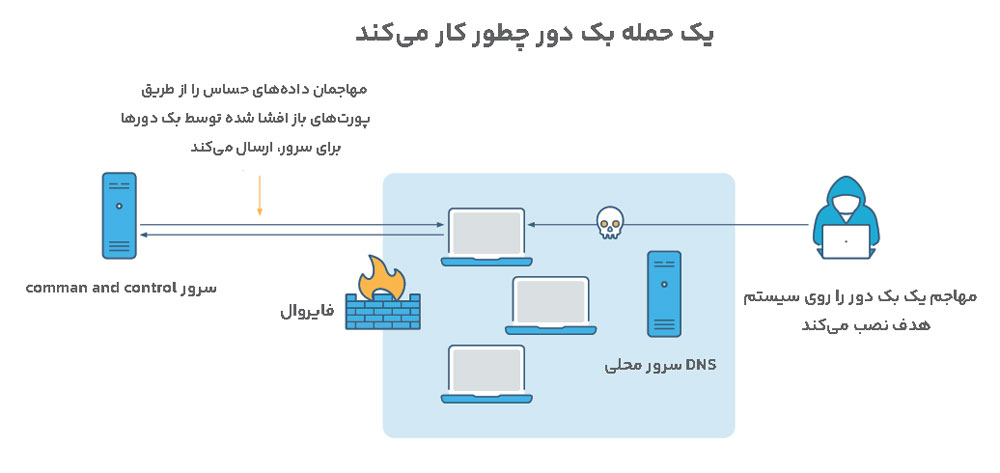

بک دور یا Back ِDoor Attack یک بدافزار مخرب است که محدودیتهای امنیتی را برای دستیابی غیرمجاز به سیستم کامپیوتری دور میزند. در واقع یک قطعه کد است که لابه لای سایر فایلها قرار میگیرد و به افراد نفوذگر کمک میکند بدون مشکل به سیستم وارد شده یا از آن خارج شوند. حمله در پشتی، زمانی اتفاق میافتد که هکرها بک دور را ایجاد کرده و از آن برای دسترسی از راه دور به یک سیستم استفاده میکنند.

نحوه کارکرد بک دور Backdoor

افراد برای ورود به یک سیستم یا نرم افزار باید به صورت قانونی احراز هویت شوند. گاهی ادمین سایت و دارنده سیستم برای انجام تست و بررسیها از حساب کاربری پیشفرض استفاده میکند که ممکن است به عنوان یک بک دور در سیستم باشد و مهاجم بدون دسترسی قانونی و احراز هویت از طریق آن و از راه دور به سیستم دسترسی داشته باشد. برای مثال زمانی که ادمین برای دسترسی به سیستم Web Shell روی سرور نصب میکند تا بدون احراز هویت، دستورات را مستقیما به سمت سرور بفرستند.

پس از دسترسی، مهاجم بک دور را روی سیستم نصب کرده و هکرها هر زمان که بخواهند میتوانند به سیستم برگردند و به منابعی مثل فایلها و دیتابیس دسترسی پیدا کرده، اطلاعات را سرقت کنند و فعالیتهای مخرب دیگری انجام دهند.

هکرها از بک دورها برای نصب بدافزارها روی سیستم شما استفاده میکنند تا اطلاعاتی را درباره سایت شما مثل نام کاربری و رمز عبور جمعآوری کنند. بک دورها در فایلهای درون سرور، سایت، ابزارهای شبکه، دستگاههای موبایل، سختافزارها، دیتابیس سایت، سرویسهای سرور قرار میگیرند و حتی ممکن است یک سرویس جدید برای اتصال پیدا کنند.

بک دور برای چه استفاده میشود؟

حالا که متوجه شدید Backdoor بک دور چیست بیایید ببینیم تهدیدهای بک دور توسط مجرمان سایبری برای چه اهدافی استفاده میشوند.

- سرقت داده یا انجام تراکنش های تقلبی. حملات Backdoor برای سرقت اطلاعات حساس مثل سوابق مشتری یا پایگاه داده تراکنشها استفاده میشوند. در نهایت از این دادهها در فعالیتهای کلاهبرداری علیه افراد یا سازمانهای هدف استفاده میشود.

- نصب نرم افزارهای جاسوسی (spyware) یا keyloggers. هکرها با نصب ابزارهای شناسایی مثل نرم افزارهای جاسوسی و کی لاگرها، مقالات حساس یا فایلها را از رایانهها سرقت میکنند. بعلاوه رمزهای عبور و دادههای حساس را سرقت کرده و با جعل هویت از آن برای جرایم مالی استفاده میکنند.

- جلوگیری از ارائه خدمات: مهاجمان میتوانند از حملات در پشتی برای راه اندازی حملات DDOS استفاده کنند و با ارسال حجم زیادی درخواست روی سیستم، سیستم یا سایت را از دسترس کاربران خارج کرده تا نتواند پاسخ کاربران را داده یا خدمات ارائه دهد.

سایر اهداف بک دورها چیست؟

بک دورها با دنبال کردن اهداف زیر به هکرها کمک میکنند تا به سیستم شما نفوذ کنند.

- دسترسی از راه دور و کنترل سیستم بدون شناسایی شدن

- اجازه دادن به هکرها برای اجرای دستورات از راه دور، نصب بدافزارهای اضافی، دسترسی یا استخراج دادهها یا کنترل کامل سیستم در معرض خطر

- کنترل وب کم، میکروفون و سایر ابزارهای نظارتی برای جاسوسی و تجاوز به حریم خصوصی

- بارگیری پروندهها

- سرقت دادهها

- کنترل مخفی برای صدور دستورالعمل حملات بعدی

- تغییر، غیرفعال کردن یا پاک کردن کنترلهای امنیتی

- حذف پشتیبان ها

- حذف سیستم دفاعی سایت

- مختل کردن و تخریب سیستم ها با سوء استفاده از امکانات بک دور که سیستم را از کار میاندازد.

چرا بک دورها خطرناک هستند؟ چون به مهاجمان امکان کنترل از راه دور سیستم را میدهند.

انواع حملات بک دور چیست؟

بک دورها انواع مختلفی دارند؛ بعضی از آنها با اهداف مخرب ایجاد نمیشوند و خود توسعه دهنده آنها را در برنامه نرم افزاری قرار میدهد؛ آنها برای اهداف قانونی مثل بازیابی رمز عبور فراموش شده و فراهم کردن دسترسی ارگانهای دولتی به دادههای رمزگذاری شده ایجاد میشوند. در این شرایط بک دور بخشی از نرم افزار است که اجازه میدهد مدیر سایت برای رفع مشکل، نگهداری و عیبیابی وارد سیستم شود. سایر حملات بک دور که با اهداف مخرب ایجاد میشوند عبارتند از:

⚔️ درهای پشتی رمزنگاری ( Cryptographic backdoors)

این نوع در پشتی به مهاجمان برای باز کردن و رمز گشایی دادههای رمز شده، کمک میکند.

⚔️ بک دور سخت افزاری (Hardware backdoors)

هکرها با این بک دور، از اجزای سخت افزاری مانند تراشهها و هارد دیسکها برای نفوذ به سیستم استفاده میکنند. در واقع بک دور ابزار سخت افزار به هکر امکان دسترسی از راه دور به Root را میدهد.

⚔️ بک دور rootkits

این نوع بکدورها به هکرها کمک میکنند تا با پنهان کردن فعالیتهای خود از سیستم، دسترسی در سطح روت را از آنها درخواست کنند و اقدامات مخربی مانند تغییر فایلها، نظارت بر فعالیتها را انجام دهند. این نوع بک دور قادر است خودش را به شکل هر نرم افزاری درآورد و بنابراین تشخیص آن سخت است.

⚔️ بک دور تروجان (Trojan horse)

یک برنامه مخرب و بدافزار است که به شکل فایلهای جعلی درآمده تا بدون هیچ مشکلی از سمت سیستم تایید شده و اجازه ورود بگیرد. تروجان این قابلیت را دارد که خود را یک فایل بی خطر و مطلوب نشان دهد و کنترل ادمین از راه دور را برای یک سیستم هدف امکان پذیر کند.

⚔️حملات Dos

حملات DoS سرورها، سیستم ها و شبکه ها را با ترافیک غیرمجاز تحت الشعاع قرار می دهد تا کاربران به طور معمول نتوانند به آنها دسترسی داشته باشند.

در تصویر زیر یکی از انواع بک دور را با هم میبینیم.

⚔️ نرم افزارهای جاسوسی (Spyware)

بدافزاری است که اطلاعات حساس را می دزدد و بدون اطلاع صاحب آن، اطلاعات را به کاربران دیگر ارسال میکند. این اطلاعات میتواند شماره کارت اعتباری، اطلاعات حساب کاربری، اطلاعات یک مکان باشد. کی لاگرها نوعی از نرم افزارهای جاسوسی هستند که برای ضبط ضربههای کلید کاربر، سرقت رمز عبور و داده های حساس استفاده میشوند.

جلوگیری از حملات در پشتی (Backdoors)

در آموزش امنیت وردپرس تمام اقداماتی که باید برای جلوگیری از ورود بدافزارها و حملات پشتی و در نهایت افزایش امنیت سایت به کار ببرید را آوردهایم. برای جلوگیری از حملات بک دور اقدامات زیر ضروری هستند:

- نصب افزونههای امنیتی مانند افزونه وردفنس

- استفاده از پسوردهای قوی

- غیرفعالسازی ویرایشگر قالب و افزونه از طریق فایل functions.php

- جلوگیری از اجرای فایلهای PHP در دایرکتوری اصلی

- بروزرسانی مداوم قابل و افزونهها

- محدود کردن تلاشهای ورود

- بکاپ گیری منظم

- محافظت از فایل wp-admin با افزودن لایه امنیتی

- فعالسازی احراز هویت دو عاملی

محصول پیشنهادی

افزونه وردفنس، پلاگین wordfence به همراه کانفیگ رایگان

دسته بندی :

افزونه امنیت وردپرس

آموزش پیدا کردن و پاکسازی بک دور در وردپرس

بک دور در سایت وردپرسی ممکن است به دلیل استفاده از قالب و افزونههایی نال شده،غیر معتبر و قدیمی باشد که به دلیل باگ یا حفره امنیتی منجر به هک شدن سایت شما شود. معمولا در قالب ها و افزونههای نال شده که به صورت رایگان در سایتها در دسترس هستند ممکن است قطعه کدی باشد که هکر بتواند به سایت نفوذ کند.

همیشه پیشگیری بهتر از درمان است؛ حالا که فهمیدید چگونه میتوان از در پشتی جلوگیری کرد باید ببینیم نحوه تشخیص آن در سایت آلوده چگونه است. بک دور در وردپرس معمولا در فایلهای قالبها (Themes)، پلاگینها، دایرکتوری یا پوشه Uploads، فایل wp-config.php و فولدر wp-includes مخفی میشود و تشخیص آن سخت است. اگر در فایلهای سایت خود فایلی را مشاهده کردید که قبلا نبود بهتر است آن را بررسی کنید چون فایلهای وردپرس مشخص هستند. فایلهایی با نامهای data.php، php5.php، wp-content.old.tmp میتوانند بک دور باشند. به جز پسوند php پسوندهای دیگری مانند zip هم که با base64 کد شدهاند مشکوک به Backdoor هستند. بک دورها با افزودن لینکهای اسپم، اضافه کردن صفحات، ریدایرکت به صفحات نامعتبر تغییرات در فایلهای وردپرس تغییرات ایجاد میکنند.

پیدا کردن Backdoor در پاکسازی وردپرس مشکل است، زیرا بک دور مانند سایر فایلهای وردپرس به نظر میرسد؛ اما به محض اینکه فایل بک دور را پیدا کردید به راحتی میتوانید آن را از سایت حذف کنید.

اسکن سایت وردپرس و پیدا کردن فایل نامرتبط

در اولین مرحله برای یافتن این بدافزارها کافی است سایت خود را اسکن کنید. دو تا از افزونههایی که برای اسکن سایت و یافتن بک دور استفاده میشوند افزونه Quttera Web Malware Scanner و افزونه Exploit Scanner هستند که میتوانید به صورت رایگان آنها را دانلود کنید. با این افزونهها میتوانید دایرکتوری uploads را اسکن کرده و فایل بک دور را پیدا کنید.

پیدا کردن بک دور با اسکن دیتابیس

هکرها ممکن است بخشهای مختلفی از سایت شما را آلوده کنند، پایگاه داده یکی از ارزشمندترین بخشهای سایت شما است که اطلاعات مهم سایت شما را دارد و معمولا هدف حملات هکرها قرار میگیرد. برای مثال آنها ممکن است یک اکانت جدید به جدول user دیتابیس اضافه کنند. پلاگین Sucuri اسکن دیتابیس را برای شما انجام میدهد.

بررسی پوشه Uploads

در پوشه آپلود خود به دنبال فایلهای با پسوند php باشید و ر صورت وجود آنها را حذف کنید؛ این فایلها میتوانند فایل بک دور باشند.

نکته: دایرکتوری uploads مخصوص فایلهای رسانه (ویدیو و تصویری) است و وجود یک فایل با پسوند php غیر ضروری و مشکوک است.

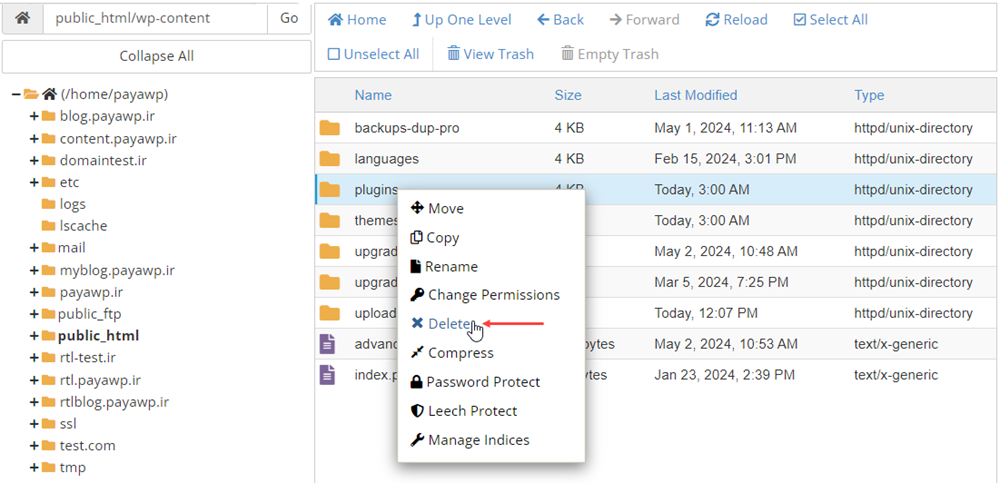

حذف پوشه پلاگینها

به جز اسکن سایت یک روش برای پیدا کردن بک دور و فایلهای آن، جستجو میان فایلهای افزونهها و پیدا کردن فایل و کدهای مشکوک است، اما چک کردن تک تک افزونهها کار زمانبری است و در نهایت ممکن است فایل بک دور پیدا نشود. بهتر است پوشه یا Folder پلاگینها را حذف کرده و آنها را از ابتدا نصب کنید. برای این کار وارد فولدر Wp-content شده و با کلیک راست روی پوشه Plugins، آن را حذف کنید.

حذف پوشه قالب (Themes) و قالبهای غیر فعال

قالبهای بلا استفاده منبعی برای قرار دادن فایل بک دور و ورود هکرها هستند؛ قالبهای غیرفعال را حذف کنید و قالبهای فعال را آپدیت و به روز نگه دارید. البته میتوانید به همان صورتی که پوشه پلاگین را حذف کردید پوشه Theme را نیز حذف نمایید.

حذف فایل htaccess

برخی از هکرها فایلهای ریدایرکت به htaccess اضافه میکنند تا کاربران هنگام بازدید از سایت شما به وبسایت دیگری هدایت شوند. با حذف این فایل، فایلهای بک دور هم حذف میشوند؛ شما میتوانید از بخش تنظیمات در داشبورد وردپرس > پیوندهای یکتا، با کلیک روی دکمه «ذخیره تغییرات» فایل htaccess را از ابتدا ایجاد کنید.

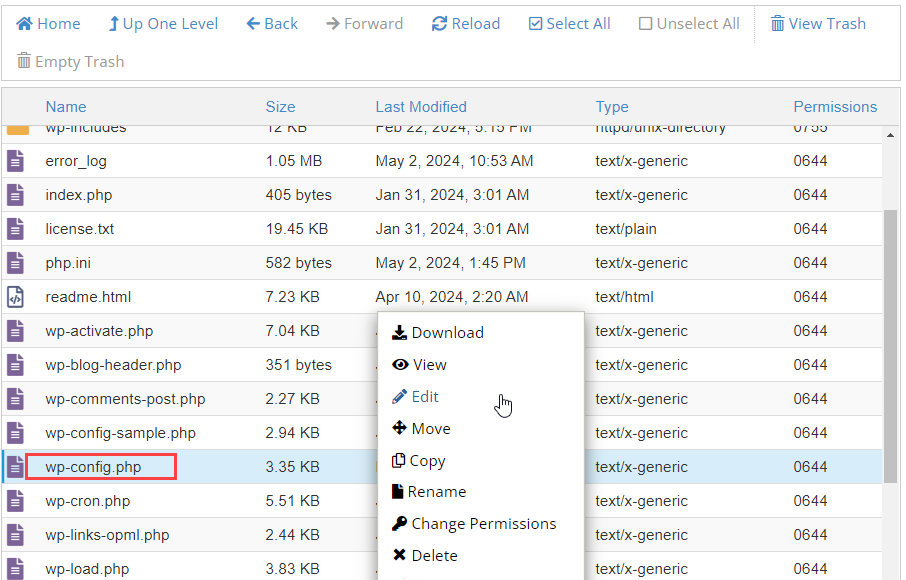

فایل wp-config.php

فایل Wp-config را با فایل پیش فرض مقایسه کنید و اگر کدهای آن متفاوت یا مشکوک بود باید آنها را حذف و پاکسازی کنید.

سایت شما هر لحظه در معرض هکرها بوده و امنیت آن به عنوان یک دارایی با ارزش بسیار مهم است. با شناخت انواع حملات مثل حمله بک دور میتوانید خودتان را برای جلوگیری از آنها و پاکسازی در هنگام حمله آماده کنید.

منبع: راستچین